��ʿԾ�������ɣ���С��

������ʡ�γǹ��繫˾��������ͨ�����ģ�����ʡ �γ��� 224002��

ժ Ҫ��������Ϣ���������缼���ڵ��������е�Ӧ�ã��ڱ��վ������Զ���ϵͳ�䴫�������Ѿ�ʵ�֣�ͬʱ�����Զ���ϵͳ���������������ϵͳ��Ҳ�����˻�������˵���ʵʱϵͳ�ͱ��վ���������İ�ȫ����ҲԽ��Խ�������ǵĹ�ע�����н���γǵ�����ʵ��������������Ӧ��ϵͳ��ȫ���Ժ���Ϣ��ȫ���ԣ��ص�����˵�����վϵͳ�ͱ��վ�����簲ȫ����������ǽ���������η������ԡ����ּ��ϵͳ��

�ؼ��ʣ������Զ���ϵͳ�����վ�Զ���ϵͳ�����簲ȫ�����η������ԣ�����ǽ�����ּ��ϵͳ

1 ���� ���Ž�������ҶԵ�����ҵͶ�ʵIJ�������������ͨ������Ҳȡ���˳���ķ�չ�����������ļ�����������ͱ��վ���紫��ͨ��Э�飨IEC 60870-5-104�����ƹ�Ӧ�ã�ʹ��ʵʱ��������Ĺ�ģԽ��Խ��һ�����м����繫˾�ĵ����Զ���ϵͳ��Dispatching Automation System��DAS���оͰ�������ϵͳ��DMIS�����ȹ�����Ϣϵͳ��������MIS��WEB����ϵͳ�������Զ�����DA��ϵͳ������Ԥ��ϵͳ�����ɿ�������ϵͳ��ʡ������������ϵͳ��ͨ�Ź�Լ����Tase2.0���������ļ�������ϵͳ�ȡ�����IEC 60870-5-104��Լ���ƹ�Ӧ�ã����վ����վ��Ҳ���������绥�����������缼�����ռ����Լ����վ����ϵͳ��ΪWindows����ϵͳ��ʹ��ϵͳ�ͱ��վ���׳�Ϊ����ڿͺ��ƻ����ӵĹ������������п��ܵ���һ��ϵͳ���ʹ�Χͣ���¹ʣ���ɼ���ľ�����ʧ�����������Ч�档Ϊ��̽��������ҵ���簲ȫ����Ϣ��ȫ���⣬�������γǵ���ʵ��ϵͳΪ��������������ʵʱ����İ�ȫ�ͷ��գ����������Ӧ�Ĵ�ʩ��

2 �γǵ���ʵʱ������״

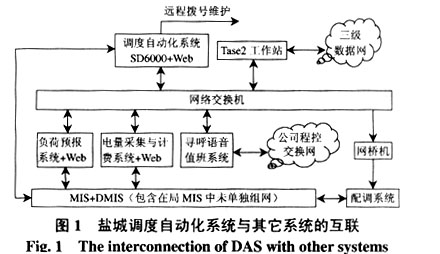

ͼ1Ϊ�γ�DAS������ϵͳ�以����ʾ��ͼ��

��ͼ1�ɼ��������Զ���ϵͳ��DAS������ϵͳ����ֱ�ӻ��ӷ�ʽ�������˴�֮��ȱ�ٱ�Ҫ�İ�ȫ�����ʩ�����ڵ��ȶ���ҵ����Ҫ�ֱ����ʵʱϵͳ��MIS����DMIS��MIS��δ���룬��ʹ���ȶ�ϵͳ���������ڿͺ������ƻ��ߺͲ����Ĺ�����ͬʱ���������ȵ��Զ���ϵͳ������Ա������ϵͳά����Ա�Լ�������簲ȫ����Ϣ��ȫ����ʶ��ǿ��ȱ��ϵͳ�İ�ȫ��������ؼ���Ϣ���ܴ��䣬�Զ���ϵͳ�ڲ�����Զ�̲������ְ�ȫ����������ڣ�ʹϵͳ�����簲ȫ����Ϣ��ȫ�ò�����Ч������

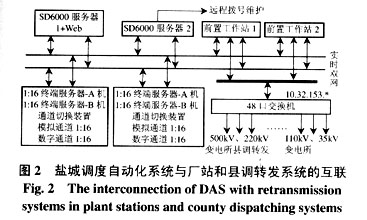

ͼ2Ϊ�γ�DAS�볧վ���ص�ת��ϵͳ�Ļ�����ʾ��ͼ��

�й�����WTO������ʽӹ��DZ�Ȼ���ƣ�Զ�������ԼҲ��ԭ��ʹ�õķǹ��ʱ���CDT��N4F����ʱ�IEC60870-5-101��ר�ߴ��䣩��IEC60870-5-104�����紫�䣩ת�䡣��������ͨ������Ľ�ȫ��IEC60870-5-104����Զ���������Ҫ��Լ����ͼ2��ʾ�����վ�ڵ��ȶ�ͨ��������������һ��������ͨ�����磬ͬʱ���ڱ��վϵͳ�����Windows����ϵͳ������һ��վ�㱻�����������߿��ƣ����Ӱ�쵽����վ����������У��Ա��վ�͵������������й��ɼ������в��

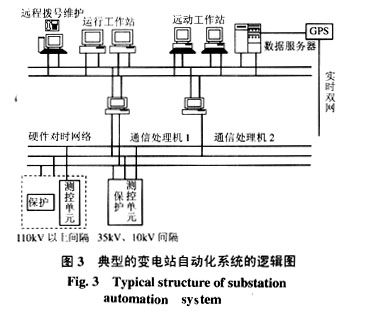

ͼ3Ϊ���͵ı��վ�Զ���ϵͳ�Ľṹ��ʾ��ͼ[1]����ͼ3��ʾ�����վ�������Ϣ��ȫ������Ҫ���Ա��վ�����ӵ��ⲿ���磬ʹ���վ������ϵͳ��ͨ�ſ��ܱ��Ƿ��ػ��ڽػ�Ļ����϶���Ϣ���д۸Ļ�α��ɺϷ���Ϣ����������վϵͳ����վ�Զ���ϵͳ���Ӷ�Ӱ�����Ա��������Ա���жϣ��������Ʊ��վ����������

�����ļ��������Ľ�������룬���ص���ʵʱ���������͵���Ӧ��ϵͳ�����ѳ�Ϊ���ܣ������Ƿ�չ�����ƣ�����κ�һ�����������Ϣ��ȫ������©�������п�������Ϊȫ����������©������ȫ��ϵͳ���Ӱ�졣������ʵİ�ȫ�����ʩ����Ϣ��ȫ������ʱ���뿼�ǵ����⡣

3 �������簲ȫ����

��1�����������

��ν���η������Ծ���Ӧ�ú�ʵʩһ�����ڶ��ΰ�ȫϵͳ��ȫ����Ϣ��ȫ���ԣ��ڸ�������ϲ�����ص����簲ȫ��Ʒ�����ӹ���������ʱ���軨�ѵ�ʱ�䡢�ɱ�����Դ���Ӷ���Ч�ؽ��ͱ�������Σ�գ��ﵽ��ȫ������Ŀ�ꡣĿǰ�����η����Ѿ���Ϊ���簲ȫ���������ԡ�

��2�����ּ�⼼��

���ּ��ϵͳ��ָ���ӣ������ڿ��ܵ��������ֹ�����ֻ�����ͼ����DAS��������Դ�Ȳ�����Ϊ��ϵͳ�����ּ��ϵͳ�ǽ�����ֵ��������簲ȫ��������Ŀ�����ṩʵʱ�����ּ�⼰��ȡ��Ӧ�ķ����ֶΡ�ѡ�����ּ��ϵͳʱ��Ӧ�ر�ע������Ҫ���ܣ�������Э��������������������Ч��(�ٶ�)��������ȫ���걸�ԡ���ȷ�ȼ������ȣ�����ƭ������ģʽ�����ٶȣ��ȵȡ�

���ּ��ϵͳ�Ƿֲ㰲ȫ�����汻�ձ���õ��ֶΣ�������Ч�������ڿͽ�������ϵͳ���ż������ּ��ϵͳ�ܹ�ͨ�������Ա�������ֻ���������ͼ��������ǿ��ǰ�Ĵ�ȡ����ϵͳ���������ǽ������ʶ�����ǽͨ������ʶ��Ĺ�������������ҵ�ڲ��Ĺ������ڷ���������ͼ֮���ṩ��Ҫ����Ϣ������ϵͳ��ֲ����ǽ��

��3������ǽ����

ͨ����ѡ��ؾܾ��Ƿ��˿ڣ������Ϸ���TCP/IP������ͨ��������ǽ����[2]���Ա�֤�ڲ��������ݺ���Դ��������Ƿ��ص㡣

�������ּ��ϵͳ��©�����ڣ�����ǽ�ͳ�Ϊ��㰲ȫ�����б�Ҫ��һ�㡣����ǽΪ���ṩ�ȶ��ɿ��İ�ȫ�ԣ��������������������ͨ����Ϣ��Ϊ�˴ﵽ����Ŀ�ģ�����ǽ���ȱ���������ͨ�Ų������Ӧ�õ���Ϣ��Ȼ��洢��Щ��Ϣ����Ҫ�ܹ����»���Լ�������Щ��Ϣ������ǽ������������Ϣ���Dz����ģ���Ϊ״̬��Ϣ�ǿ����µ�ͨ�����ӵ�����������ء�����ijһͨ�����ӣ�ͨ��״̬����ǰ��ͨ����Ϣ����Ӧ��״̬��������Ӧ����Ϣ���ǶԸ����������ƾ����Ĺؼ����ء���ˣ�Ϊ�˱�֤�߲�İ�ȫ������ǽ�����ܹ����ʡ�����������ͨ����Ϣ��ͨ��״̬��Ӧ��״̬����������Ϣ������������������Ԫ�ص����ı���ʽ�Ĺ��㣩��

��4������������

������������Ӧ��Ҳ�Ƕ�㰲ȫ������һ���Ҫ��ʩ������ר��Ϊ��ֹ��֪��δ֪�IJ�����Ⱦ��Ϣϵͳ����Ƶġ���������Ժ�ǿ��������Ҫ���ϸ��£����Ҵ���һ����Ƭ���ԡ�

4 �γǵ���ʵʱ����İ�ȫ����

4.1 �����Զ���ϵͳ������ϵͳ�����İ�ȫ��ʩ

���ȣ���ͼ1����ʾ�ĸ���ϵͳ�����������ε��������ر��ǽ�DMIS��MIS�з��������������[3]��

��ϵͳ������ѡ������������ϵ�ṹ�ķ���ǽ������ȫ�ȼ�Ҫ����ߵĵ����Զ���EMS��Ϊ�ڲ�����������Ԥ�⡢�����ɼ���Ʒ�ϵͳ��DMIS��ֵ��ϵͳ��ͨ�������ϵͳ����Ϊ�м��Ӧ������MIS�����������ڲ������м��Ӧ����֮�����ڲ�·�����������Խ��������ݰ����й��ˣ����м��Ӧ����������֮�������ⲿ·�����������м���豤����������������Ϊ���ʵ���ڣ���������Ϊ������������ʹ�ڲ��û���������ӷ����ⲿ������[4]��

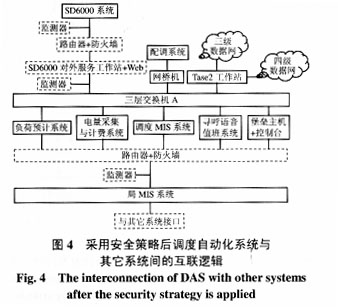

���ڷ���ǽ�������������ڲ���������ֻ�ܰ��չ̶��Ĺ���ģʽ��������֪����в����˿���ϵͳ��װ���ּ��ϵͳ��IDS���������������Ӵ����������Ҫ����վ��װ���������Ϳ���̨��Ϊ�����ṩʵʱ�����ּ�⡣ͬʱ�ر�ϵͳ�ڷ���������վ�IJ���Ҫ�ķ�����̣�FTP-Server��Telnet-Server�ȣ���������Ҫ��ϵͳ����Ĺ����������ڹ涨���ԶԸ���ϵͳ�е�Զ�̲��Ž��й����������ڷǹ���״̬ʱӦ�رա�����Ҫϵͳ����վ�а�װ���������������Բ��������ⶨ�ڸ��¡�

ͼ4Ϊ���ð�ȫ���Ժ�DAS������ϵͳ�以����ʾ��ͼ����ͼ4�����㽻����A��ÿһ�˿ڽ������ã����Ը��˿ڵķ��ʵ�ַ�������ƣ���������м������ϵͳ�����ľ��档

4.2 �����Զ���ϵͳ�İ�ȫ��ʩ

Ϊ��ȷ�������Զ���ϵͳ�İ�ȫ�ɿ�����SD6000�������ϵ� Web�����ܽ��а��룬����������SD6000�������+Web����վ���ر�ϵͳ�ڷ���������վ�IJ���Ҫ�ķ�����̣�FTP-Server��Telnet-Server�ȣ�����ԭϵͳ�ڵ�Զ�̲��ŷ����Ƶ�������SD6000�������+Web����վ�ϣ�ͬʱ������������¹ر�ϵͳ�ڵ�Զ�̲���ά��MODEM��������ȷ�Ϻ��������ŵ�¼�ġ�

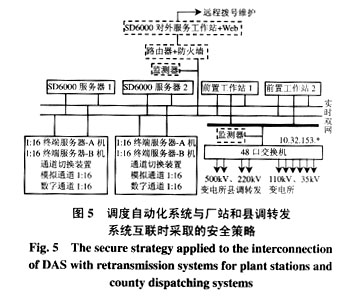

ͼ5ΪDAS�볧վ���ص�ϵͳ����ʱ���õİ�ȫ���Ե�ʾ��ͼ��������ͼ5�н�������ÿһ�˿ڽ������ã��Ը��˿ڵķ��ʵ�ַ��������ɱ��վ����ϵͳ�����ľ��档�����������Ӵ����������Ҫ����վ��װ����������Ϊ�����ṩʵʱ�����ּ�⡣Ϊ��ά������ʵʱ��������ͱ��վϵͳ����Ϣ�İ�ȫ���䣬Ӧ�ᳫ��ң�ء���Ҫң�⡢��Ҫң�ű��Ľ��м��ܴ��䡣

4.3 ���վ�Զ���ϵͳ�İ�ȫ��ʩ

Ϊ��ȷ�����վ�Զ���ϵͳ�İ�ȫ���У�����������¹رձ��վ�ڵ�Զ�̲���ά��MODEM��������ȷ�Ϻ��������ŵ�¼�ġ�

�ڱ��վ�ڵ�ÿ������վ��װ�������������������������������걾����ƶȡ���Զ������վΪWindows��Unix����ϵͳ����Ҫ�ڹ���վ�ϼ�װ�����Ż�ǽ�������ò���ϵͳ�ڵ�·�ɱ��ļ�����ͨ�ŵ�IP��ַ�������ƣ��Է���ɱ��վ֮����Ի��õ������Ӧ�ᳫ����ң�ء���Ҫң�⡢��Ҫң�ű��Ľ��м��ܴ��䡣վ��ϵͳ��ͨ�Ź���վ֮��Ӧͨ��IP�����ַ�ֶθ��롣

4.4 �ļ���������������ص�����������İ�ȫ��ʩԭ��

���ȣ��ڽ����ļ�������ʱ��Ӧ�Ͻ����ص���ʵʱϵͳ��Ӧ��ϵͳ�����ļ�������������ֿ��ǰ�ȫ�����ʩ����Σ������ص���ͨ��IEC60870-5-104��Լͬʱֱ�յij�վӦ����������ͨ�Ź���վ�ϼ�װ˫�����������䲻ͬ���ε�IP��ַ���õ�ַ�����л�����ͬ��滮���䣩�����ߣ�վ��ϵͳ��ͨ�Ź���վ֮��Ӧͨ��IP�����ַ�ֶθ��롣

5 ������

�Ӽ������濴���κΰ�ȫ���������ܰٷ�֮�ٵ��������ã��κΰ�ȫ��ϵ����©���ͱ������ڣ����ӵ�ж�㰲ȫ����ϵͳ����ô���ڿͻ��ƻ����������ijɱ������ߣ����Ǿ���Ҫ�������Դ�������������Ǵ����DZ�ڵĺڿʹﲻ���ġ���㰲ȫ����ϵͳʹ�������߸����ܷ�����ϵͳ�Ĺ��������簲ȫ�ļ�����չ�ܿ죬��ȫ��ϵ������Ա�ļ���ˮƽ����˺ܸߵ�Ҫ��ͬ��ϵͳ�Ͳ�ͬ��ͨ�Ŵ������綼�и��Ե��ص㣬������ȫ��ϵʱ��Ҫ���Կ��ǣ����ڿ��ǰ�ȫ��ϵͶ�ʵĴ�С��ѡ��һ��Ͷ��ʡЧ���õķ�����������ȫ��ϵʱ��Ӧ���Խ��谲ȫ��ϵ�����ƶȵ���Ҫ�ԣ�ֻ�н���ȫ�����Ͱ�ȫ�����ƶ��л��ؽ���������ܲ����°빦����Ч����

�����

[1] �������㣬Ϳ��褣�Gao Zhou��Luo Yi��Tu Guangyu�������վ�ļ�������簲ȫ������Analysis of computer network security in subsations��������ϵͳ�Զ�����Automation of Power Systems����2002��26(1)��53-57��

[2] �����࣬��ƽ�������䣨Wang Xianpei��Xiong Ping��Li Wenwu��������ǽ�����ּ��ϵͳ�ڵ�����ҵ��Ϣ�����е�Ӧ�ã�Application of firewall and IDS in the information network for power enterprises���� ����ϵͳ�Զ�����Automation of Power Systems����2002��26(5)��60-63��

[3] �ܹ�ϲ�����������[M]���������廪��ѧ�����磬1999��

[4] �ܺ�Ĭ���ö������������簲ȫ[P]���й����������2001��08��28��