(1.ЦР№ъРЕПўНЁРЕСРҫҝФә°ІИ«СРҫҝЛщЈ¬ұұҫ©100191Ј»2.ЦР№ъБӘәПНшВзНЁРЕУРПЮ№«ЛҫЈ¬ұұҫ© 100001)

0 ТэСФ

IPөШЦ·(Internet Protocol Address)Ј¬јҙНшВз»ҘБӘРӯТйК№УГөДөШЦ·Ј¬УГАҙОЁТ»ұкК¶»ҘБӘНшЙПјЖЛг»ъөДВЯјӯөШЦ·Ј¬ГҝМЁБӘНшјЖЛг»ъ¶јТАҝҝIPөШЦ·АҙұкК¶ЧФјәЈ¬Н¬КұҝЙТФёщҫЭIPөШЦ·Аҙ¶ЁО»јЖЛг»ъО»ЦГ[1]ЎЈТ»°гЗйҝцПВЈ¬Т»ёцКөМеөДјЖЛг»ъО»ЦГ¶ФУҰөДIPөШЦ·КЗ»щұҫ№М¶ЁЗТУРПЮөДЈ¬јҙҝЙНЁ№эIPөШЦ·АҙК¶ұрәНПЮЦЖҝН»§өДөЗВҪРРОӘ[1-2]ЎЈ

Ў°ГлІҰЎұIPјјКхҝЙТФВъЧгУГ»§ФЪН¬Т»өШөгЎўІ»Н¬Кұ¶ОЗР»»IPөШЦ·өДРиЗуЈ¬ҫЯУРјјКхЎ°БҪГжРФЎұЎЈХэГжјЫЦөЈ¬АыУГёГјјКхКөПЦНшВз°ІИ«·А»ӨЎЈЎ°ГлІҰЎұIPјјКхҝЙТФ°пЦъУГ»§ТюІШХжКөөДIPөШЦ·Ј¬ұЈ»ӨЦШТӘөДјЖЛг»ъөШЦ·ГвКЬ№Ҙ»чЈ»»№ҝЙТФАаЛЖ·А»рЗҪЈ¬О¬»ӨДЪНш°ІИ«РФЎЈёәГжУ°ПмЈ¬ұ»¶сТвАыУГОҘ№жДІАыЎЈУГ»§ҪиЦъёГјјКх№жұЬНшХҫ»тЖҪМЁЧўІбРВХЛәЕКұөДIP·вҝШ»ъЦЖЈ¬ФКРнУГ»§ФЪН¬Т»НшХҫ»тЖҪМЁТФІ»Н¬өДIPөШЦ·Н¬КұЧўІб¶аёцХЛәЕЈ¬Ҫш¶шұ»УГУЪЕъБҝЧўІбЎўН¶ЖұЎўЛўөҘөИІ»·ЁіЎҫ°[3]ЎЈ

ёьУРЙхХЯЈ¬ҫіДЪНвХ©Жӯ·ЦЧУҪиЦъЎ°ГлІҰЎұIPҙъАнИнјюЈ¬КөК©өзРЕНшВзХ©ЖӯЈ¬МУұЬҙт»чЦОАн[1]ЎЈҫіДЪХ©Жӯ·ЦЧУНЁ№эЙПКцИнјюЈ¬ФЪТэБч»·ҪЪЧФ¶ЁТеЖөВКёДұдЙзҪ»ЖҪМЁЎўЦ§ё¶ЖҪМЁөДөЗВјIPөШЦ·Ј¬ҙпөҪТюІШКөјКОпАнО»ЦГөДДҝөДЈ¬¶гұЬ№«°І»ъ№ШөДЛЭФҙЧ·ІйЎЈІ»ҪцИзҙЛЈ¬Ў°ГлІҰЎұIPјјКх»№ҝЙОӘҫіНвХ©Жӯ·ЦЧУөЗВјҫіДЪНшХҫЎўЖҪМЁХЛәЕМṩЎ°ЗюөАЎұЎЈУЙУЪҙуБҝҫіНвХ©ЖӯИЛФұКЬIPПЮЦЖОЮ·Ё·ГОКөЗВјҫіДЪНшХҫЎўЙзҪ»»тЦ§ё¶ЖҪМЁЈ¬АыУГЎ°ГлІҰЎұIPҙъАнИнјюЗР»»іЙҫіДЪIPөШЦ·ҝЙТФН»ЖЖөШУтЖБХПЈ¬өЗВјҫіДЪНшХҫ»тЖҪМЁЈ¬КөК©Х©ЖӯІўЧӘТЖЧКІъЎЈіЙ№ҰТюІШХжКөЙПНшБҙВ·Ј¬СПЦШЧи°ӯХ©Жӯ°ёјюөДЛЭФҙУлХмЖЖЈ¬іЙОӘөзРЕНшВзХ©ЖӯЦОАнөДТ»ҙуДСөгЎЈ

ТтҙЛЈ¬ұҫОДЙоИлЖКОцЎ°ГлІҰЎұIP¶ҜМ¬ЗР»»јјКхЈ¬СРҫҝЎ°ГлІҰЎұIPҙъАнИнјюөДјјКхФӯАнЈ¬·ЦОцЎ°ГлІҰЎұIPөДЦОАнДСөгЈ¬Ҫш¶шХл¶ФРФСРМбУҰ¶ФҪЁТйЎЈ

1 Ў°ГлІҰЎұIPјјКхФӯАн

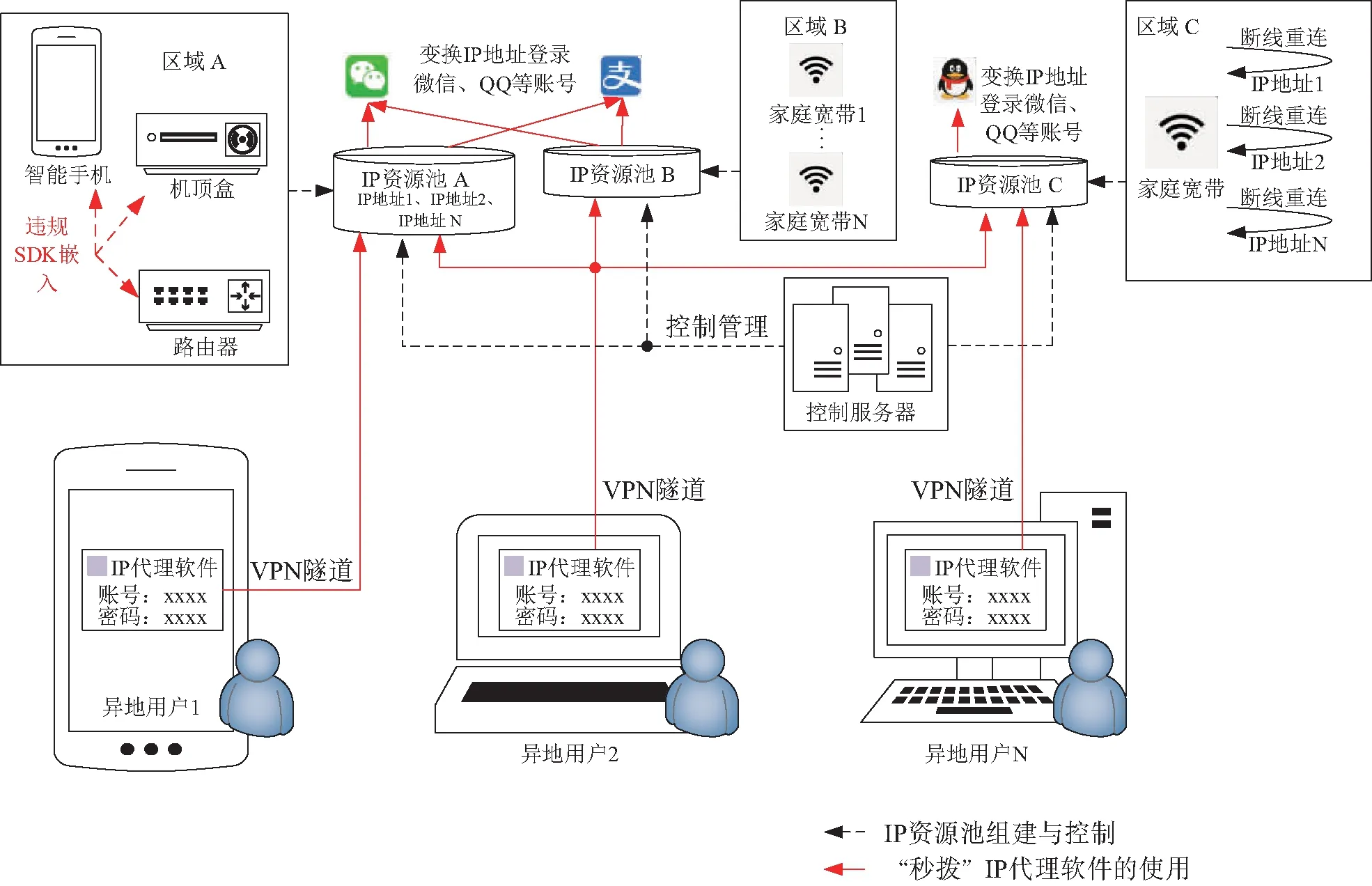

ИзНј1ЛщКҫЈ¬Ў°ГлІҰЎұIPҙъАн·юОсБҙМх°ьАЁIPЧКФҙіШөДҙоҪЁәНҝШЦЖЈ¬ТФј°Ў°ГлІҰЎұIPҙъАнИнјюөДК№УГЎЈГжПтәуМЁЈ¬І»·Ё·ЦЧУРиТӘХыәПIPөШЦ·ЧКФҙҙоҪЁЧКФҙіШЈ¬Іў¶ФЧКФҙіШҪшРР№ЬАнЈ»ГжПтУГ»§Ј¬РиТӘМṩБ¬ҪУIPЧКФҙіШөДИлҝЪУлНЁөАЎЈ

Нј1 Ў°ГлІҰЎұIPјјКхФӯАнНј

1.1 IPЧКФҙіШЧйҪЁУлҝШЦЖ

Ў°ГлІҰЎұIPјјКхөДәЛРДКЗЧйҪЁәНҝШЦЖIPЧКФҙіШЎЈІ»·Ё·ЦЧУҪиЦъ¶аЦЦјјКхКЦ¶ОХыәПІ»Н¬өШУтөДIPөШЦ·ЧКФҙЈ¬АҰ°ујҜіЙ№№ҪЁIPЧКФҙіШЈ¬ІўҙоҪЁҝШЦЖ·юОсЖч¶ФIPЧКФҙҪшРРФ¶іМөчЕдУл№ЬАнЎЈФзЖЪЧйҪЁIPЧКФҙіШЦчТӘКЗАыУГёЯРФДЬ·юОсЖч¶ФИ«НшҪшРРЙЁГиЈ¬ЙЁГиҝӘ·ЕҙъАн·юОсөД·юОсЖчЈ¬»тХЯКЗЦұҪУЕАИЎЖдЛыҙъАнНшХҫөДКэҫЭЈ¬КХВјУРР§ҙъАнIPәН¶ЛҝЪЈ¬ө«ХвЦЦ·ҪКҪЧоҙуөДұЧ¶ЛКЗОЮ·ЁҝШЦЖҙъАнIPөДУРР§РФәНКэБҝЎЈЛжЧЕјТНҘҝнҙшЎў»ъ¶ҘәРөИөДЖХј°Ј¬РВРНЎ°ГлІҰЎұIPЧКФҙіШЧйҪЁ·ҪКҪТІУҰФЛ¶шЙъЎЈ

·ҪКҪТ»ЈәІ»·Ё·ЦЧУіўКФЕъБҝ№әВтИ«№ъёчөШҝнҙшХЛәЕЈ¬МоРҙРйјЩҝнҙшЧ°»ъөШЦ·МУұЬја№ЬІўҪиЦъЎ°әЪ»ъ·ҝЎұМṩЙПНшБҙВ·ЎЈН¬КұЈ¬ҙоҪЁЎ°ГлІҰЎұIPҙъАн·юОсЖчАыУГROSИнВ·УЙ¶ФҝнҙшЧКФҙҪшРРНіТ»өчЕдәН№ЬАнЈ¬Ҫш¶шМṩЎ°ГлІҰЎұIP·юОсЎЈ

·ҪКҪ¶юЈәІ»·Ё·ЦЧУСР·ўҫЯұё»Шҙ«IPөШЦ·ЎўҝШЦЖЙиұё»ҘБӘНшРЕПўПөНіөИ№ҰДЬөДSDKІејюЈ¬ІўНЁ№эУлВ·УЙЖчЎўөзКУ»ъ¶ҘәРөИ»ҘБӘНшЙиұёЙМЎўКЦ»ъУҰУГЙМөД·З·ЁҪ»ТЧҪ«ёГІејюЦІИлПа№ШЙиұё»тКЦ»ъУҰУГЎЈёГІејю»сИЎЙиұёЦХ¶ЛөДIPөШЦ·Іў»Шҙ«ЦБәу¶Лҙжҙў·юОсЖчЈ¬ҙтҝӘЙиұёЦХ¶ЛөДIPҙъАн№ҰДЬЈ¬ҝШЦЖЙиұёЦХ¶ЛөД»ҘБӘНшЙиұёРЕПўПөНіЎЈІ»·Ё·ЦЧУ»гҫЫ»Шҙ«өДIPөШЦ·Ј¬ҪиЦъұ»ҝШЦЖөДЙиұёЦХ¶ЛМṩЙПНшБҙВ·Ј¬ҙоҪЁҙъАн·юОсЖчҪш¶шМṩЎ°ГлІҰЎұIP·юОсЎЈ

·ҪКҪИэЈәІҝ·Ц»щҙЎөзРЕЖуТөҝнҙшХЛәЕЙПНш¶ППЯЦШБ¬КұЈ¬ҝЙДЬҙжФЪIPөШЦ··ЦЕдУлИПЦӨПөНіөЗјЗөДКұјдІоЈ¬І»·Ё·ЦЧУҝЙТФАыУГҙЛКұјдІоЈ¬Жө·ұ¶ППЯЦШБ¬Ј¬К№өГөҘёцХЛәЕҝЙН¬Кұ»сИЎ¶аёцЙПНшIPЈ¬ҙУ¶ш»эФЬіцIPЧКФҙіШЎЈ

І»·Ё·ЦЧУіэРиТӘ»гҫЫ·ЦЙўФЪёчөШөДIPөШЦ·ЧйҪЁЧКФҙіШНвЈ¬»№РиТӘОИ¶ЁөДIPөШЦ·ҪУИлЎ°ГлІҰЎұIPҝШЦЖ·юОсЖчЈ¬¶ФЧКФҙіШҪшРРНіТ»№ЬАнәНөчЕдЎЈУЙУЪІҝ·Ц»ҘБӘНшКэҫЭЦРРД(Internet Data CenterЈ¬IDC)Ўў»ҘБӘНшҪУИл·юОс(Internet Service ProviderЈ¬ISP)ТөОсҫӯУӘХЯИұ·ҰПаУҰөД№ЬАнәНјаІвјјКхКЦ¶ОЈ¬ЛщКфөДIPөШЦ·ЧКФҙ»бұ»ІгІгЧӘЧвЈ¬БчИлІ»·Ё·ЦЧУКЦЦРЈ¬УГУЪҪУИлҝШЦЖ·юОсЖчЈ¬КөПЦIPЧКФҙіШөДФ¶іМҝШЦЖЎЈ

1.2 Ў°ГлІҰЎұIPҙъАнИнјюөДК№УГ

І»·Ё·ЦЧУәуМЁЧйҪЁIPЧКФҙіШЎўЧйҪЁҝШЦЖ·юОсЖчөДН¬КұЈ¬»бҝӘ·ўЎ°ГлІҰЎұIPҙъАнИнјюЎЈҙъАнИнјюҫЯұёРйДвЧЁУГНшВз(Virtual Private NetworkЈ¬VPN)№ҰДЬЈ¬»щУЪVPNЛнөАјјКхЈ¬ОӘУГ»§Б¬ҪУIPЧКФҙіШМṩИлҝЪУлНЁөА[4]ЎЈІ»·Ё·ЦЧУ»бФЪЙзҪ»ИнјюЎўНшХҫЎўВЫМіөИ»ҘБӘНшЖҪМЁНЖ№гЎ°ГлІҰЎұIPҙъАн·юОсРЕПўЈ¬ОӘУГ»§ПВФШҙъАнИнјюЎў»сИЎөЗВјХЛәЕМṩҙ°ҝЪЎЈ

УГ»§ФЪPC¶ЛЎўКЦ»ъ¶ЛөИЦХ¶Л°ІЧ°Ў°ГлІҰЎұIPҙъАнИнјюІўНЁ№эХЛәЕөЗВјЈ¬ҪЁБўЦХ¶ЛУлIPЧКФҙіШЦ®јдөДVPNЛнөАЎЈУГ»§ЦХ¶ЛҪиЦъVPNЛнөАБ¬ҪУIPЧКФҙіШөДДіёцIPөШЦ·Іў·ГОК»ҘБӘНшЈ¬өЗВјОўРЕЎўQQЎўЦ§ё¶ұҰөИ»ҘБӘНшХЛәЕ»тХЯ·ГОКНшХҫөИЎЈЎ°ГлІҰЎұIPҙъАнИнјюҝЙТФОӘУГ»§°ҙХХТ»¶ЁКұјдјдёфЈ¬ұд»»ҪУИл»ҘБӘНшөДIPөШЦ·Ј¬КөПЦФЪН¬Т»өШөгІ»Н¬КұҝМұд»»өЗВј»ҘБӘНшХЛәЕәН·ГОКНшХҫөДIPөШЦ·ЎЈУЙУЪIP¶ЁО»ІЯВФКЗ»щУЪХЛәЕөДөЗВјөШәНіЈУГөШАҙЕР¶ЁУГ»§КөјКЛщҙҰөДОпАнөШЦ·[5]Ј¬ХвЦЦҪиЦъVPNЛнөАКөК©өДIPІ»¶ЁПтМшұдЈ¬өјЦВОЮ·Ё¶ФУГ»§КөјКОпАнөШЦ·ҪшРРЛЭФҙЎЈ

(1)УГ»§КөјКК№УГөДIPөШЦ·ІаЈәУЙУЪУГ»§өЗВј»ҘБӘНшХЛәЕЎў·ГОКНшХҫөДБчБҝҪиЦъјУГЬVPNЛнөАҪУИлIPЧКФҙіШЈ¬ІўҫӯУЙIPЧКФҙіШЦРөДДіёцIPөШЦ·ҪшИл»ҘБӘНшЎЈАэИзЈ¬К№УГInternet Protocol Security(IPSec)өДIPSec VPNјјКхЈ¬ОӘКэҫЭНЁ№э№«№ІНшВзКұөДНкХыРФЎў°ІИ«РФәН»ъГЬРФМṩБЛЛнөАјУГЬәНИПЦӨ·Ҫ°ё[6-7]ЎЈТтҙЛЈ¬ФЪУГ»§IPөШЦ·ІаЈ¬ОЮ·ЁјаІвәН·ўПЦУГ»§КөјК·ГОКөДДҝөДөШЎЈ

(2)ҙъАнIPөШЦ·ІаЈәјҙIPЧКФҙіШЦРөДIPөШЦ·Ј¬ҝЙТФјаІвУГ»§өЗВјөД»ҘБӘНшХЛәЕәН·ГОКөДНшХҫЈ¬ө«УЙУЪIPЧКФҙіШөДIPөШЦ·ФЪІ»Н¬КұҝМұ»І»Н¬УГ»§К№УГЈ¬әЬДСЛЭФҙҫЯМеДіёцКұҝМХжКөК№УГөДУГ»§ЎЈ

(3)·ГОКНшХҫ»төЗВјөД»ҘБӘНшХЛәЕІаЈәҝЙТФЛЭФҙҙъАнIPөШЦ·РЕПўЈ¬ө«ОЮ·ЁЛЭФҙУГ»§КөјКК№УГөДIPөШЦ·РЕПўЈ¬ТтҙЛОЮ·ЁИ·ИПУГ»§ХжКөЛщФЪөШөДО»ЦГРЕПўЎЈ

2 Ў°ГлІҰЎұIPЦОАнДСөг

Ў°ГлІҰЎұIPөД·юОсДЬБҰРиТӘ¶а»·ҪЪБҙМхКҪЕдәПЈ¬АэИзЙПУОIPөШЦ·ЧКФҙөД»эҫЫЈ¬ЦРУОIPЧКФҙіШЧйҪЁУлҝШЦЖЎўЎ°ГлІҰЎұIPҙъАнИнјюҝӘ·ўІвКФЈ¬ПВУОЎ°ГлІҰЎұIP·юОсРЕПўНЖ№гөИЈ¬Гҝёц»·ҪЪјИ»·»·ПаҝЫЎўИұТ»І»ҝЙЈ¬УЦПа¶Ф¶АБўЈ¬ҫЯУРТ»¶ЁөДЦОАнёҙФУРФЎЈДҝЗ°Ј¬Ў°ГлІҰЎұIPұёКЬХ©Жӯ·ЦЧУЗанщЈ¬ұ»№г·әУГУЪТюІШКөјКОпАнО»ЦГЈ¬МУұЬЛЭФҙҙт»чЎЈҪбәПЖдјјКхФӯАнЈ¬ЦОАнДСөгЦчТӘұнПЦФЪТФПВјёёц·ҪГжЎЈ

(1)IPЧКФҙіШјаІвК¶ұрДС¶ИҙуЎЈЗшұрУЪЙжХ©НшХҫЎўЙжХ©APPЎўЙжХ©КЦ»ъәЕВлөИЙжХ©ЧКФҙЈ¬IPөШЦ·јИІ»ҫЯұёГчПФҝЙјыөДЙжХ©КфРФЈ¬ТІІ»КЗ№М¶Ё·ЦЕдёшДіёцУГ»§№йКфәНК№УГЎЈ»щҙЎөзРЕЖуТөОӘјТНҘҝнҙшЙПНшУГ»§¶ҜМ¬·ЦЕдIPөШЦ·Ј¬ТтҙЛХ©Жӯ·ЦЧУәНХэіЈУГ»§І»Н¬Кұјд¶ОҝЙДЬК№УГН¬Т»ёцIPөШЦ·ЎЈАэИзЈ¬Ў°ГлІҰЎұIPөДК№УГЦЬЖЪ(НЁіЈФЪГлј¶»т·ЦЦУј¶)ҪбКшәуЈ¬ҝЙДЬ»бБчЧӘөҪХэіЈУГ»§КЦЦРЎЈТтҙЛЈ¬јшұрДіёцIPөШЦ·КЗ·сКфУЪЎ°ГлІҰЎұIPЧКФҙіШјјКхДС¶ИҪПҙуЎЈ

(2)Ў°ГлІҰЎұIPјјКхЛщУГПа№ШЙиК©ЎўЙиұёТюұОРФЗҝЎЈЎ°ГлІҰЎұIPЙПУОІъТөБҙАыУГЗ¶Ил¶сТвУҰУГіМРтөДВ·УЙЖчәН»ъ¶ҘәРөИНшВзЙиұёЈ¬ЗФИЎ»щҙЎөзРЕЖуТө¶ҜМ¬IPЧКФҙЈ¬ІўНЁ№эИнВ·УЙөИКЦ¶ОЈ¬ЧйҪЁІўФ¶іМҝШЦЖIPЧКФҙіШЎЈХл¶ФПа№Ш¶сТвіМРтЎўұ»ІЩҝШөДВ·УЙЖчәН»ъ¶ҘәРөИНшВзЙиұёЈ¬јаІвК¶ұрјјКхКЦ¶ОҙжФЪ¶М°еЎЈ

(3)Ў°ГлІҰЎұIPјјКхЙРОҙУРГчИ·өД·ЁВЙ¶ЁРФЎЈЎ°ГлІҰЎұIPјјКхөДЦұҪУУГНҫј°ЖдКөПЦ№эіМІўІ»»бЗЦ·ёРРХюАыТж»тГсКВИЁТжЈ¬Жд»№УРХэөұәП·ЁөДјдҪУУГНҫЈ¬ФЭОҙұ»ЧчОӘТ»ПоОЈПХјјКхУиТФМШКв№ж·¶[5]ЎЈТтҙЛЈ¬Ў°ГлІҰЎұIPҙъАнИнјюөИПа№ШУҰУГіМРтөДҝӘ·ўЎўІвКФТФј°НЖ№гЙРОҙұ»ГчИ·ҪыЦ№»тПЮЦЖЎЈБДМмИәЧйЎўЙзҪ»ЖҪМЁЎўЛСЛчТэЗжөИЙРОҙ¶ФЎ°ГлІҰЎұIPөДПа№ШРЕПўХл¶ФРФөШјаІвәНЗеАнЈ¬Х©Жӯ·ЦЧУҝЙТФЗбЛЙ»сИЎЎ°ГлІҰЎұIPҙъАнИнјюПВФШБҙҪУәНУҰУГіМРт°ьөИ·юОсЧКФҙЎЈ

(4)IPөШЦ·ЧКФҙ№ЬАнУРҙэҪшТ»ІҪМҪЛчЎЈТ»КЗ»щҙЎөзРЕЖуТөЛдИ»ЧйЦҜ¶ФIDCЎўISPЖуТөЙкЗлIPөШЦ·ЧКФҙөДК№УГЗйҝц(УГНҫөИ)ҪшРРөЗјЗЈ¬ө«ИұЙЩПаУҰөДҙлК©¶ЁЖЪәЛКөПа№ШIPөШЦ·өДКөјК№йКфәНК№УГЗйҝцЈ¬ОЮ·Ёј°Кұ·ўПЦIPөШЦ·ЧКФҙөДІгІгЧӘЧвәНОҘ№жК№УГөИОКМвЈ¬ёшIPөШЦ·өДЧ·ЧЩЛЭФҙҙшАҙБЛҪПҙуМфХҪЈ»¶юКЗІҝ·ЦIDCЎўISPЖуТөөИ¶ФПа№Ш·юОсЙкЗлХЯөД№ЬАнПа¶ФЛЙРёЈ¬¶Ф·юОсДЪИЭ(АэИзIDC»ъ·ҝҪУИлөДУтГыЎўНшЦ·ЎўТЖ¶ҜУҰУГИнјюөИ)Иұ·ҰУРР§өД№ЬАнәНјаІвЈ¬ј«ТЧұ»І»·Ё·ЦЧУАыУГЈ¬ҪУИлОҘ№жУтГыЎўНшЦ·ЎўТЖ¶ҜУҰУГИнјюөИЈ¬ФҙН·ЦОАнДС¶ИҙуЎЈ

3 УҰ¶ФҪЁТй

Хл¶ФөзРЕНшВзХ©ЖӯБмУтЎ°ГлІҰЎұIPөДЦОАнДСөгОКМвЈ¬УҰјбіЦОКМвөјПтЎўТФјј№ЬНшЎўјј№ЬҪбәПөДЛјВ·Ј¬ҙУФҙН·ЦОАнЎўјјКхКЦ¶ОЎўРыҙ«ТэөјөИ·ҪГжЈ¬МҪЛчТэөјЎ°ГлІҰЎұIP·юОсКРіЎПтБјРФҪЎҝө·ҪПт·ўХ№ЎЈ

3.1 №ж·¶ТөОс№ЬАн

Т»КЗҪЁБўҪЎИ«»ҘБӘНшНшВзҪУИл·юОсИ«БчіМ№ЬАн»ъЦЖЎЈҪЁТй»щҙЎөзРЕЖуТө°ҙХХЎ°ЛӯҪУИлЎўЛӯёәФрЎұөДФӯФтЈ¬Хл¶ФНшВзҪУИлЧКФҙ·юОсЈ¬МҪЛчҪЁБўНкұёөДКВЗ°ЧКЦКЙуәЛЎўКВЦР¶ЁЖЪСІјмЎўКВәуЛЭФҙНЁұЁөДИ«БчіМ№ЬАн»ъЦЖЎЈ

¶юКЗ»ҘБӘНшНшВзҪУИл·юОсЖуТөВдКө№ЬАнФрИОЎЈНшВзҪУИл·юОс(IDCЎўISPөИ)ЖуТөУҰЗҝ»ҜЙз»бөЈөұЈ¬»эј«ВдКө·юОсЙкЗлХЯөД№ЬАнФрИОЎЈЗҝ»ҜУГ»§ұіҫ°ЧКЦКЙуІйУл·юОсУГНҫЙуәЛЈ¬ЧцәГРЕПўөЗјЗУл¶ЁЖЪәЛІйЈ¬јУЗҝ·юОсРӯТйФјКшЈ¬ГчИ·іНҪдҙлК©Ј¬јхЙЩIPөШЦ·ЎўҙшҝнөИНшВзҪУИлЧКФҙІгІгЧӘЧвОКМвөД·ўЙъЎЈ

ИэКЗЗҝ»ҜЙПУО»·ҪЪ°ІИ«№ЬАнЎЈҪЁТйЗҝ»ҜВ·УЙЖчЎўөзКУ»ъ¶ҘәРөИ»ҘБӘНшЙиұёЙМЎўТЖ¶ҜУҰУГИнјюҝӘ·ўЙМөД№ж·¶№ЬАнЈ¬¶ҪҙЩПа№ШЖуТөСПёсВдКө·ЁВЙТӘЗуЈ¬ұЬГвЖдОҘ№жПтІ»ХэөұөДЎ°ГлІҰЎұIPІъТөБҙМṩјјКхәНЙиұёЦ§іЦЈ¬МбёЯІ»·Ё·ЦЧУ»гҫЫIPЧКФҙіШөДіЙұҫЎЈ

3.2 Зҝ»ҜјјКх·А·¶

Т»·ҪГжЈ¬МбЙэIPөШЦ·ТміЈјаІвК¶ұрјјКхДЬБҰЎЈТ»КЗҪЁТй»ҘБӘНшЖуТөМҪЛчПа№ШјјКхКЦ¶ОЈ¬Цч¶Ҝ·ўПЦЖө·ұұд»»IPөШЦ·ЙкЗлөЗВјөДТміЈХЛәЕЈ¬Іў»эј«ПтПа№ШІҝГЕМṩПЯЛчЎЈ¶юКЗҪЁТй»щҙЎөзРЕЖуТөЙэј¶јТНҘҝнҙшУГ»§ҪУИлИПЦӨПөНіЈ¬СРҫҝТміЈјаІв·ўПЦјјКхКЦ¶ОЈ¬ј°Кұ·ўПЦҙҰЦГЗР»»ТміЈөДУГ»§ЎЈ

БнТ»·ҪГжЈ¬ҪЁБўЎ°ГлІҰЎұПа№ШЙиК©ЙиұёјаІв·ўПЦ»ъЦЖЎЈҪЁТйёч»щҙЎөзРЕЖуТөЎў»ҘБӘНшНшВзҪУИл·юОсЖуТөЈ¬Зҝ»Ҝ¶ФЎ°ГлІҰЎұIPЙПУОІъТөЙжј°·юОсЖчЎўВ·УЙЖчЎў»ъ¶ҘәРөИөДЦч¶ҜјаІвҙҰЦГЈ¬ІўУ빫°ІІҝГЕҪшРРРЕПўУлПЯЛч№ІПнЎЈ

3.3 јУЗҝЙз»бТэөј

КЧПИЈ¬Зҝ»ҜҝнҙшТөОсУГ»§·юОсМбРСЎЈ»щҙЎөзРЕЖуТөФЪҪшТ»ІҪ№ж·¶јТНҘҝнҙшХЛәЕИлНшөЗјЗБчіМЎўЧцәГКөГыөЗјЗЙуәЛУлЧФІйөД»щҙЎЙПЈ¬УҰјУЗҝУГ»§Рыҙ«Ј¬НЁ№э¶МРЕЎў·юОсИЛФұЧӘҙпөИ¶аЦЦ·ҪКҪЈ¬ТэөјУГ»§НЁ№эПЯПВУӘТөМьөИХэ№жЗюөАЧўПъҝнҙшХЛәЕЈ¬ұЬГвЛҪПВФщЛНЎўКЫВфЎЈ

ЖдҙОЈ¬ТэөјЎ°ГлІҰЎұIP·юОсҙъАнЙММбЙэЙз»бФрИОёРЎЈҪЁТйҙъАнЙМЧцәГ·юОсКЫВфРЕПўөЗјЗЈ¬ҪЁБўХЛәЕөЗјЗМЁХЛЈ¬Іў»эј«ЕдәПРРТөЦч№ЬІҝГЕЎў№«°ІІҝГЕЈ¬¶ФәЛІйәуЙжј°өзРЕНшВзХ©ЖӯөИОҘ·Ё·ёЧп»о¶ҜөДХЛәЕЈ¬ј°КұҙҰЦГЎЈ

4 ҪбКшУп

ЛжЧЕЎ°ГлІҰЎұIPІъТөБҙөДИХТжНкЙЖЈ¬Х©Жӯ·ЦЧУЖө·ұАыУГЖдјјКхТюұОРФ¶гұЬЛЭФҙЧ·ІйЈ¬СПЦШНюРІИЛГсөДІЖІъ°ІИ«ЎЈұҫОДПкПёЖКОцБЛIPЧКФҙіШөДЧйҪЁУлҝШЦЖФӯАнЈ¬ТФј°УГ»§АыУГЎ°ГлІҰЎұIPјјКх·ГОК»ҘБӘНшөДјјКхФӯАнЈ¬Ҫш¶ш·ЦОціцДҝЗ°јаІвК¶ұрјјКхКЦ¶ОЎўIDCәНISPТөОсҫӯУӘХЯ№ЬАнөИ·ҪГжөДІ»ЧгЈ¬ІўХл¶ФРФөШСРМбУҰ¶ФҪЁТйЈ¬ПЈНы¶ФЎ°ГлІҰЎұIPөДөзРЕНшВзХ©ЖӯЦОАнМṩҪијшЎЈ